A Sophos kiberbiztonsági vállalat közzétette a 2021-es fenyegetettségi jelentését, amely betekintést nyújt a gyorsan fejlődő digitális veszélyek helyzetébe. Az elemzés az elmúlt 12 hónap fenyegetéseit mutatja be, illetve kifejti, hogy a trendek milyen hatással lehetnek a digitális biztonságra 2021-ben. Az elemzésben három fő trendet vázolnak fel a szakértők.

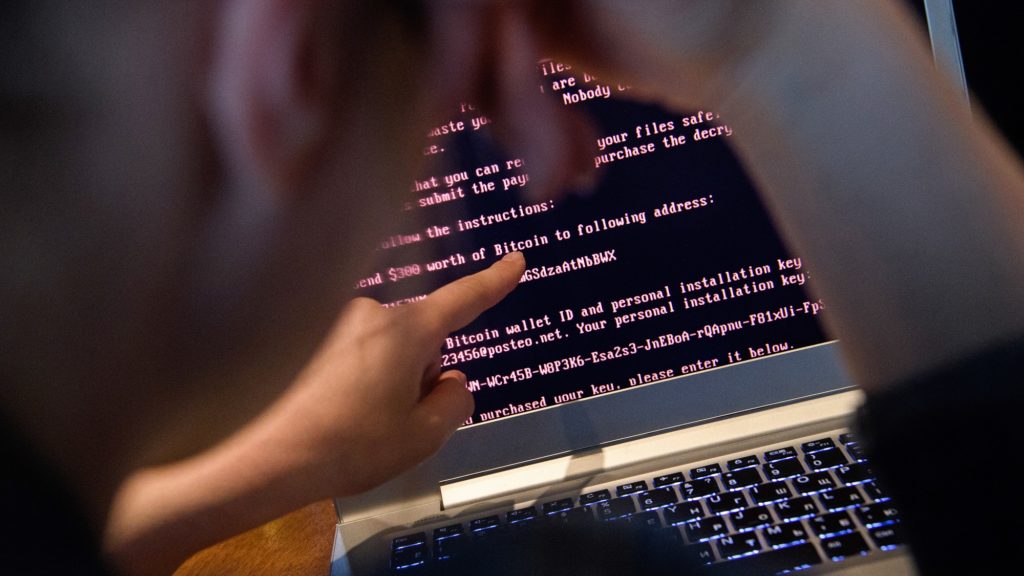

A felső kategóriában a nagyvadakra hajtó zsarolóvírus családok továbbra is finomítani és változtatni fogják eszközeiket, technikáikat és eljárásaikat, hogy még nehezebben felfedezhetőbbé váljanak, komplexitásukban pedig közelebb kerüljenek az állami támogatású hacker csoportokhoz. Ők nagyobb szervezeteket céloznak, váltságdíjköveteléseik pedig több millió dollárra rúgnak. 2020-ban ezen családok közé tartozott a Ryuk és a RagnarLocker is. A Sophos arra számít, hogy a spektrum másik végén nőni fog a belépőszintű, tanuló-jellegű támadók száma, akik menü alapú, bérelhető zsarolóvírusokat keresnek, mint például a Dharma, melyekkel nagyobb volumenekben tudnak kisebb prédákat megcélozni.

Egy másik zsarolóvírus trend a „másodlagos zsarolás (secondary extortion)”, ahol a támadók az adatok titkosítása mellett el is lopják azokat, illetve az érzékeny és bizalmas információk nyilvánosságra hozásával fenyegetnek, ha a követeléseiket nem teljesítik. A Sophos 2020-ban számos zsarolóvírusról számolt be, melyek ezt a megközelítést használják, mint például a Maze, a RagnarLocker, a Netwalker, a REvil és mások.

A zsarolóvírusok üzleti modellje dinamikus és komplex. A Sophos 2020-ban egyértelmű tendenciát látott a támadók kapcsán, akik képességeik és célpontjaik alapján különböztetik meg magukat. Azonban olyan zsarolóvírus családokat is láttunk, akik megosztják a legjobb eszközöket és sajátos stílusú, kollaboratív karteleket hoznak létre”

– mondta Chester Wisniewski, a Sophos vezető kutatója. „Ha egy fenyegetés eltűnik, egy másik gyorsan elfoglalja a helyét. Szinte lehetetlen előre meghatározni több szempontból is, hogy hogyan fejlődik a zsarolóvírus a jövőben, azonban a Sophos fenyegetésekkel kapcsolatos jelentésében tárgyalt idei támadási trendek valószínűleg folytatódni fognak 2021-ben is.”

A kis veszélyességű vírusokra is jobban kell figyelni

Ezek közé tartoznak a loaderek és botnetek. Ezek a fenyegetések kis veszélyességű vírusnak tűnhetnek, azonban arra tervezték őket, hogy megvessék a lábukat a célpont hálózatában, alapvető fontosságú adatokat gyűjtsenek és megosszák az információkat a vezérlő-hálózatukkal, mely további utasításokat ad majd nekik.

Amennyiben valódi emberek állnak operátorként az ilyen típusú fenyegetések mögött, minden kompromittált gépet ellenőriznek a földrajzi elhelyezkedésük és más értékesebb célpontra utaló jelek alapján, majd a legjövedelmezőbb célpontokhoz való hozzáférést eladják a legmagasabb ajánlatot tévő licitálónak, mint például egy jelentős zsarolóvírus-művelet üzemeltetőinek. 2020-ban például a Ryuk a Buer Loadert használta a zsarolóvírus-e célba juttatására.

A támadók egyre cselesebbek

A támadók egyre többször élnek vissza legitim eszközökkel, jól ismert segédprogramokkal és gyakran használt weboldalakkal, hogy elkerüljék a lebukást és a biztonsági intézkedéseket, illetve megakadályozzák az elemzéseket és az azonosítást. A legitim eszközök segítségével a támadók „a radar alatt repülhetnek” a hálózaton belül való mozgás közben, míg készen nem állnak a támadás fő részének elindítására, ami lehet például egy zsarolóvírus. Az államilag szponzorált támadók számára további előnnyel jár, hogy az általános eszközök használata megnehezíti az azonosítást.