Ahogy egyre több eszközt használnak az amerikai hadseregben arra, hogy a katonák minél nagyobb kényelemben töltsék a bevetések közti időt, annál sebezhetőbbé is válnak a derék harcosok. Főleg, ha van net is a közelben.

A Pentagon egyre komolyabb fenyegetésnek érzi, hogy kibertámadás érheti a katonai bázisok infrastruktúráját – mind az észak-amerikai kontinensen, mind a világ számtalan pontján „elszórt” támaszpontokon, hadikikötőkben.

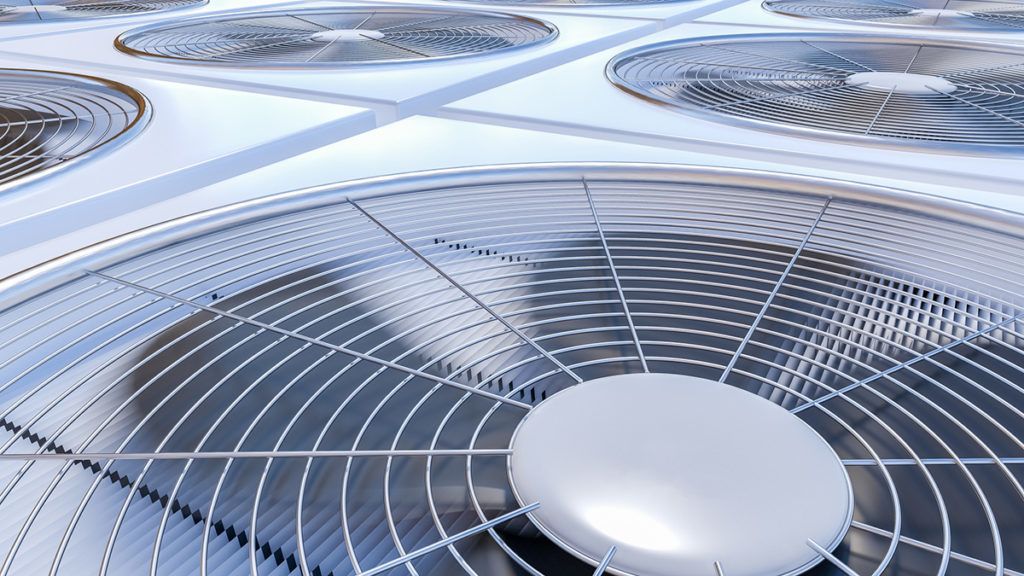

2018-ban ezért kiemelten fogják vizsgálni a kritikus fontosságú rendszereket (fűtés, hűtés, víz- és szennyvíz, üzemanyag-ellátás, elektromosenergia-rendszerek, élelmiszerellátás stb.), és igyekeznek befoltozni minden olyan sebezhetőséget, melyen keresztül megbéníthatóak vagy „eltéríthetőek” lehetnek.

Kritikus rendszereket már támadnak

2013 decemberében a Target áruháztól mintegy 40 millió vásárló bankkártya-adatait lopták el, egy külső szerződéses partner rendszerében talált hátsókapunk keresztül fértek hozzá adatokhoz.

Amikor az amerikai védelmi minisztériumot arról kérdezték, hasonló támadást hajtottak-e végre a Pentagon ellen, az illetékes annyit felelt: nem tud olyan esetről, amelyről nyilvánosan beszélhet, de az elmúlt években egyre nőtt az aggodalom, hogy

Hogy a veszély nem légből kapott, arra remek példa a New York állambeli Bowman Avenue-gát 2013-as esete: egy iráni kiberbűnöző képes volt egészen a gátat irányító rendszerig behatolni. Szerencsére a szoftver épp nem volt összekötve a gát berendezéseivel, így a hacker végül nem tudott bajt okozni.

Annál látványosabb volt azonban az ukrajnai elektromos hálózat megbénítása 2015-ben – igaz, ez a két, háborúban álló ország esetében a hibrid hadviselés egy újabb elemének is tekinthető.

Nem kell azonban külföldre menni: a Symantec szeptemberi jelentése szerint a Dragonfly 2.0 nevű csoport idén tavasszal és nyáron több tucat energetikai céget célzott meg, és legalább 20 esetben sikerült is behatolniuk a cégek hálózatába. Egy meg nem nevezett török vállalatnál pedig az áramhálózatot irányító számítógépes rendszer felett átvették az ellenőrzést.

Bombázás nélkül megbénítani egy országot

No, akkor képzeljük el azt, hogy mondjuk egy összehangolt támadássorozattal a közel-keleti amerikai légitámaszpontok külső forrásokból táplálkozó áramellátása hirtelen megszűnik. Vagy mondjuk a doveri katonai repülőtér irányítótornya áram nélkül marad. Esetleg egy közel-keleti bázis összes légkondiciónálója hirtelen fűteni kezd júniusban hűtés helyett.

Bár a szünetmentes tápok és a diesel generátorok vészhelyzetben is tudnak áramot biztosítani, azért sejthető, hogy egy ilyen támadás mennyire zavarná az amerikai hadműveletek lebonyolítását.

A megfelelő informatikai védelmi rendszerek, szoftverek fejlesztése mellett az amerikai védelmi minisztérium nagy hangsúlyt kíván fektetni a képzésre: ugyanis még a katonáknál is gyakran az emberi tényező bizonyul a leggyengébb láncszemek.

Emellett viharos gyorsasággal fejlődik mind létszámban, mind képességben az amerikai kiberparancsnokság, az USCYBERCOM. A védelem mellett – ugyan kevéssé reklámozzák -, de támadó képességekkel is rendelkeznek.

A parancsnokság feladata ugyanis Jim Mattis védelmi miniszter szavaival élve „a háború karakterének megváltoztatása”. Valóban, sokkal diszkrétebb direkt bombázás nélkül megbénítani egy ellenséges ország kommunikációs, védelmi, netalán létfontosságú gazdasági rendszereit.