Az internetes bűnözés egyik legrégebbi és talán legegyszerűbb formája az elosztott szolgáltatásmegtagadással (Distributed Denial of Service) járó támadások. Ezek az egyik legelterjedtebb, üzletmenetet romboló veszélyforrásnak számítanak.

Az ilyen típusú kiberakciók újra és újra erőre kapnak. Az elmúlt egy évben a koronavírus-járvány és a különböző kijárási korlátozások is újabb lökést jelentettek. A felfutásban szerepet játszik az otthoni, interneten történő munkavégzés és az online játékok térhódítása is. Továbbá az is látható, hogy egyre gyakoribbak a célzott, egyes felhasználókat és kiskereskedőket érő incidensek is.

Az Invitech infokommunikációs blogján kiemelt egy tavaly év végi rendkívüli intenzitású túlterheléses esetet. Az európai Szuperkupa döntőjének napjára időzített DDoS-támadás elsősorban a hazai pénzügyi szolgáltatók ellen irányult, és több külföldi szerveren keresztül érte el Magyarországot – elsősorban Oroszország, Kína és Vietnám irányából.

A Nemzeti Kibervédelmi Intézet már a támadássorozatot megelőzően figyelmeztetést adott ki, amelyben magyarországi célpontok elleni potenciális DDoS-támadásokra hívták fel a figyelmet. Ezt leginkább arra alapozták, hogy a megelőző időszakban számos uniós országból is érkeztek jelentések hasonló esetekről.

Az idei DDoS-támadások közül kiemelhető, hogy január végén átmenetileg a járványügyi oldal vált elérhetetlenné. Február 19-én pedig összehangolt hackertámadás érte a hazai kormányzati oldalakat, köztük a vakcinaregisztrációs honlapot.

Hogyan működik a túlterhelés?

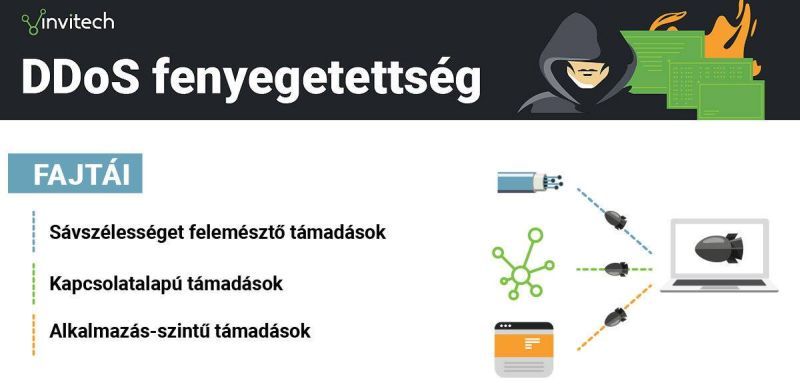

A kiberakció során telítik egy szerver hálózati kapcsolatát vagy az azt kiszolgáló hálózati eszközöket. A megtámadott szolgáltatás pedig elérhetetlenné válik, ezáltal nagyban veszélyezteti az üzletfolytonosságot. Ha például egy webshop-üzemeltetőt az előre meghirdetett akciója napján ér túlterheléses támadás, akkor nemcsak a honlapja válik elérhetetlenné, de a szolgáltatás- és forgalomkiesés is garantálható, ráadásul az ügyfelei bizalma is megrendülhet.

A DDoS-támadás a többi között üzletmenet-sérülést, adatvesztést, adatkárosodást, valamint piacvesztést, bizalom- és presztízsveszteséget, illetve jelentős forgalomkiesést is okozhat a vállalkozások számára.

Mi okozza a még nagyobb dömpinget?

Az ICT-szolgáltató blogja idézi a Trend Micro vírusirtó cég vezető kutatóját. David Sancho szerint nem arról van szó, hogy a hackerek fejlesztették volna a botnetek forráskódját. Pusztán az történt, hogy megtalálták a megfelelő üzleti modellt, hogy miként monetizálják ezeket a kiberakciókat. Olyan alacsonyak az árak, hogy a dömping további ilyen jellegű támadásokhoz vezet.

Az óránként már csupán hét dollárért megrendelhető, célzott „DDoS-szolgáltatás” dömpingjénél az erősödő kereslet mellett ki kell emelni az egyre inkább terjedő, alacsony védelemmel ellátott okoskészülékeket is. Az ilyen IoT-eszközök gyártói „legendásan” kevés figyelmet fordítanak a megfelelő biztonsági protokollok kialakítására. Ez pedig még inkább megkönnyíti a rosszindulatú hackerek dolgát, már ami a DDoS-támadások indításához szükséges botnetek, vagyis a zombi készülékek hálózatának a kialakítását illeti.

Állandó IT-biztonság 7/24-ben

Az egyszeri felhasználó sajnos nem sokat tehet az ilyen incidensek elkerülésének érdekében, célszerű a DDoS-támadások elleni védelmet az internetszolgáltatóra bízni. Ezeknél a társaságoknál ugyanis a szakemberek korábban észlelik a veszélyt, és az extra forgalmat már azelőtt el tudják terelni más irányba, hogy az elérné az ügyfél rendszerét.

Az Invitech esetében az adatforgalom tisztítását egy virtuális szűrő biztosítja, melynek köszönhetően az egyes cégek sávszélessége sem csökken a támadás során. Ráadásul nemcsak a túlterheléses incidensek ellen kínálnak védelmet: menedzselt IT-biztonsági szolgáltatásaik teljes körű megoldást nyújtanak az informatikai biztonság területén.